Ninguna cámara es segura

Avisan de una brecha de seguridad en las cámaras de seguridad domésticas.

Según un informe, sin ver las imágenes, los intrusos podrían conocer si el hogar estará ocupado, lo cual implica poseer una información muy valiosa a la hora de perpetrar cualquier hecho delictivo como un allanamiento de morada o algún tipo de vandalismo o robo.

Las cámaras de vigilancia IP son dispositivos de seguridad conectadas a Internet que se instalan en recintos y domicilios posibilitando el monitoreo de la actividad del hogar, de forma remota mediante la visualización a través de un ordenador, tableta o teléfono móvil.

Su beneficio es enorme para prevenir robos o dilucidar su autoría en caso de producirse. Especialmente útiles en caso de segundas viviendas, comercios, naves o infraestructuras industriales, domicilios en zonas conflictivas o algo aislados, etc.

La industria de la seguridad electrónica está en pleno auge y desarrollo. Se estima que el mercado mundial alcance los 1.000 millones de euros para 2023.

Ojo al flujo de datos

Investigadores de distintas instituciones científicas y universidades, como la Queen Mary de Londres, han demostrado que el tráfico generado por una cámara de seguridad, podía ser monitorizado por un intruso y usado predecir cuándo ese domicilio iba a estar ocupado o vacío.

Con lo cual, un ciberdelincuente podría interceptar información privada de los habitantes de la casa, mediante la cámara, a partir del simple seguimiento pasivo de los datos cargados por esta, sin tener que llegar a visualizar el vídeo en sí.

Queda confirmado que el intruso es capaz de detectar el momento en el que la cámara está cargando movimiento, llegando a diferenciar entre distintos tipos de movimiento, como el de tumbarse, sentarse o saltar. Todo ello sin visionado del vídeo, solo examinando la velocidad a la que las cámaras transmitían datos a Internet.

Ya que el uso de las cámaras se ha vuelto algo generalizado, necesario y cotidiano, es importante valorar y prevenir los daños provocados por intrusos que, a través de Internet, acceden a las mismas ya que este acceso ilícito conlleva atentados contra la privacidad de las personas, contra su propiedad o contra su misma integridad física.

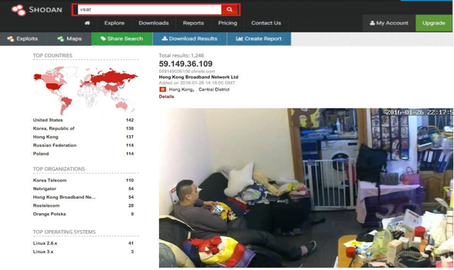

Shodan es nuestro enemigo

Shodan es un motor de búsqueda que permite localizar cualquier dispositivo conectado a Internet por dirección IP.

Con la irrupción de la domótica, el número de dispositivos conectados a Internet actualmente es ingente. Shodan funciona con aspecto de página web, aplicando filtros por ciudad o por tipo de puerto lógico de comunicaciones que utilice el dispositivo.

Su manejo es sencillo e intuitivo, pudiendo acceder a todos aquellos dispositivos -cámaras, webcams, sensores o electrodomésticos- que, encontrándose conectados a Internet, no han aplicado políticas de seguridad adecuadas.

Un ejemplo de política inadecuada sería dejar el usuario y la contraseña que el dispositivo traía configurado por defecto, como: admin/admin y 12345.

Un usuario de Shodan podría encontrar una cámara doméstica por IP, consultar el modelo de esa cámara de seguridad en Internet y, bien en la página web del fabricante o bien en foros, saber que usuario y contraseña implementa dicho fabricante para ese modelo por defecto. A partir de ahí solo tiene que ir probando hasta entrar en la cámara y visionar de forma remota lo que recoge.

Cómo configurar la cámara de seguridad

Para una configuración orientada a la seguridad, en primer lugar, si se trata de una cámara que permite visualizaciones remotas a través de una app, subiendo las grabaciones a la nube, se debe proteger muy bien la cuenta de usuario con una contraseña robusta. Lo primero será cambiar la que traiga por defecto y generar una alfanumérica, con símbolos, mayúsculas y minúsculas. También se debería modificar el nombre de usuario de la cámara, que podría se admin, un clásico.

Si alguien ha pirateado el dispositivo y aún lo desconocemos, hay ciertas maniobras, tecnológicas o no, para evitar que las grabaciones terminen en Internet.

Hay que estar en guardia por si se detectan sonidos extraños: voces en un cuarto controlado por la cámara, por ejemplo. En Canadá, una familia quedó estupefacta cuando escucharon música a través de la cámara que vigilaba el cuarto de su hijo y una voz que les advertía de que les estaba espiando.

Hola, me llamo Javier, os llamo para deciros que estáis saliendo por Internet en la tienda, tú vas de negro y tu compañera de blanco. Fue la frase que un experto bienintencionado le dijo a la dependienta de una tienda de moda, por teléfono, cuya webcam fue pirateada mediante Shodan.

Los casos se cuentan por centenas.

Otro síntoma de que estamos siendo espiados es que la cámara gire cuando no se le ha dado la orden (por ejemplo, siguiendo nuestros pasos) o si se encuentra en una posición diferente a la habitual. Y si se observan en la cámara luces que parpadean o que se mantienen fijas, deberemos desconectar el ordenador de Internet y pasarle el antivirus.

Pero para evitar estos incidentes, hay que prevenir. Los ajustes por defecto de la cámara son una de las vías de entrada para posibles espías. Por ello, antes de nada, se ha de modificar la configuración de fábrica, punto ya comentado.

Hay que tener en cuenta, aparte de lo ya mencionado, una serie de puntos importantes:

- El router al que está conectado la cámara también debe tener una contraseña fuerte y que deberemos cambiar cada cierto tiempo.

- Asegurarnos de que las cámaras tienen la última tecnología en cifrado.

- Mantener actualizado el software a la última versión.

- Instalarle un antivirus, de ser posible, y vincular la cámara a una VPN (red privada virtual).

- Disimular con árboles o plantas la cámara, camuflarla en un rincón o caja, que nadie advierta la presencia del dispositivo. Aunque eso le quitará fuerza al importante elemento disuasorio que ejerce la cámara ante intrusiones físicas. Hay que armonizar en la medida de lo posible ambos aspectos.

- Configurar el router para que solo ciertas direcciones MAC puedan acceder a él. Es la única forma de garantizar que sólo accedan los dispositivos autorizados.

- Comprobar que el equipo está en Shodan, poniendo la IP pública del equipo en el buscador Shodan.

- Modificar las configuraciones por defecto, como directorios, paneles de administración y demás.

- Modificar los banners de las aplicaciones, para que no muestre información real

- Mantener actualizado el firewall.

- Contar con una solución de seguridad instalada y actualizada.

Fuentes

- Xataca

- Teknautas – El Confidencial

- Bbva

- Santanderglobaltech

- Itdmgroup

- Welivesecurity